DNS-rodserver

En DNS- rodserver er en DNS-server, der reagerer på forespørgsler vedrørende top-level domænenavne ( TLD'er ) og omdirigerer dem til den relevante DNS-server på top-niveau. Selvom der kan være andre DNS-hierarkier ( Domain Name System ) med alternative rodservere , bruges "DNS-rodserver" generelt til at henvise til en af de tretten rodservere på Internets domænenavnesystem. Administreret under ICANNs autoritet .

I domænenavnesystemet er perioden en domæneseparator. Efter konvention afsluttes et fuldt kvalificeret domænenavn med en periode, hvilket betyder, at det efterfølges af en tom streng, der repræsenterer roddomænet. I forlængelse repræsenterer vi også roddomænet med et punkt.

Topdomæner (for eksempel .com , .org og .fr ) er underdomæner af roddomænet.

DNS-forespørgsler til rodservere

En DNS- server adresserer en rodserver i to tilfælde:

- ved opstart for at få den opdaterede liste over rodservere.

- når det er nødvendigt at bestemme listen over navneservere til et topdomæne.

Oplysningerne cachelagres derefter i DNS-serveren i lang tid: 6 dage for listen over rodservere, 2 dage for oplysningerne om serverne fra topdomænerne ( TLD ). Da disse oplysninger varierer lidt, er der relativt få anmodninger til rodserverne.

Rootservere er ikke-rekursive, det vil sige, de leverer kun autoritative svar, videresender ikke nogen anmodninger til en anden server og gør ikke brug af en cache. De kan derfor ikke bruges direkte af en slutkundes resolver .

En undersøgelse fra 2003 viser, at kun 2% af anmodningerne til disse servere var legitime. Dårlig eller ingen cache forårsager 75% af anmodningerne. 12,5% vedrører anmodninger om ukendte topdomæner, 7% fordi de behandler IP- adresser som domænenavne osv. Nogle forkert konfigurerede desktops forsøger endda at opdatere rodserverposter eller anmode om rekursion, hvilket er resultatet af en konfigurationsfejl. De observerede problemer og løsningerne til at afhjælpe dem er beskrevet i RFC 4697.

I 2007 var der cirka ti milliarder anmodninger til rodservere dagligt.

Rootservere er også autoritative for .arpa - topdomænet . In-addr.arpa-zonen, der blev brugt til omvendt opløsning af IPv4- adresser , blev administreret af rodservere indtilfebruar 2011. Det er nu under teknisk styring af de regionale internetregistre .

DNS-rodservere

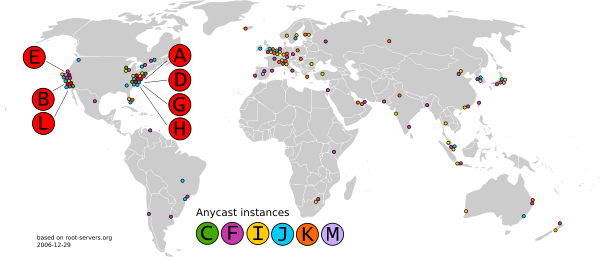

I modsætning til hvad mange tror, er der i dag ikke længere er fysisk og kun tretten DNS root-servere , men snarere tretten "server identiteter", hvis navne er af formen brev .root-servers.net hvor brev er et brev mellem en og M. Dog disse "identiteter" (eller servernavne (i) ), som hver har en enkelt adresse- IP tildelt, kaldes de almindeligvis "rodserverne".

Tolv organisationer kontrollerer disse servere, to er europæiske (RIPE NCC og Autonomica, en division af Netnod), en japansk (WIDE), de andre er amerikanske. Ni af disse servere er ikke enkle maskiner, men svarer til flere installationer fordelt på forskellige geografiske placeringer. Der er pr. 19. juli 2019 mere end 997 steder i 53 lande, der er vært for en DNS-rodserver. I 2007 var der 130 steder. .

Serverne er grupperet under det samme domænenavn for at udnytte en mekanisme til undgåelse af gentagelsesnavn i DNS- protokollen .

| Brev | IPv4- adresse | IPv6- adresse | Autonomt system | Tidligere navn | Samfund | Beliggenhed | Websteder (globalt / lokalt) |

Software |

|---|---|---|---|---|---|---|---|---|

| PÅ | 198.41.0.4 | 2001: 503: ba3e :: 2:30 | AS19836 | ns.internic.net | VeriSign | trafik distribueret af anycast | 6 (6/0) |

BINDE |

| B | 199.9.14.201 | 2001: 500: 200 :: b | AS394353 | ns1.isi.edu | University of Southern California | Marina Del Rey, Californien, USA | 1 (1/0) |

BINDE |

| VS | 192.33.4.12 | 2001: 500: 2 :: c | AS2149 | c.psi.net | Cogent Communications | trafik distribueret af anycast | 6 (6/0) |

BINDE |

| D | 199.7.91.13 | 2001: 500: 2d :: d | AS10886 | terp.umd.edu | University of Maryland | College Park, Maryland, USA | 1 (1/0) |

BINDE |

| E | 192.203.230.10 | 2001: 500: a8 :: e | AS21556 | ns.nasa.gov | NASA | Mountain View, Californien, USA | 1 (1/0) |

BINDE |

| F | 192.5.5.241 | 2001: 500: 2f :: f | AS3557 | ns.isc.org | Internet Systems Consortium | trafik distribueret af anycast | 49 (2/47) |

BINDE |

| G | 192.112.36.4 | 2001: 500: 12 :: d0d | AS5927 | ns.nic.ddn.mil | Agenturet for informationssystemer til forsvar | trafik distribueret af anycast | 6 (6/0) |

BINDE |

| H | 198.97.190.53 | 2001: 500: 1 :: 53 | AS1508 | aos.arl.army.mil | United States Army Research Laboratory (en) | Aberdeen, Maryland, USA | 1 (1/0) |

NSD |

| jeg | 192.36.148.17 | 2001: 7fe :: 53 | AS29216 | nic.nordu.net | Autonomica ( Netnod (en) ) | trafik distribueret af anycast | 68 | BINDE |

| J | 192.58.128.30 | 2001: 503: c27 :: 2:30 | AS26415 | VeriSign | trafik distribueret af anycast | 70 (63/7) |

BINDE | |

| K | 193.0.14.129 | 2001: 7fd :: 1 | AS25152 | RIPE NCC | trafik distribueret af anycast | 18 (5/13) |

BIND , NSD | |

| L | 199.7.83.42 | 2001: 500: 3 :: 42 | AS20144 | ICANN | trafik distribueret af anycast | 38 (37/1) |

NSD | |

| M | 202.12.27.33 | 2001: dc3 :: 35 | AS7500 | WIDE-projekt (da) | trafik distribueret af anycast | 6 (5/1) |

BINDE |

Begrænsning af antallet af servere

Den RFC 1035 kræver, at anmodninger og svar DNS på User Datagram Protocol (UDP) ikke overstiger 512 byte. Hvis svaret er større, skal TCP bruges. Dette bruger flere ressourcer og udgør risikoen for at blive blokeret af en firewall. Denne store reaktionssag er sjælden i praksis, men listen over rodzone navneservere med tilsvarende IP- adresser når denne grænse; 671 bytes kræves for at få et komplet svar ijuli 2010.

Serverne A, C, F, G, I, J, K, L og M distribueres nu geografisk takket være anycast . Generelt vil serveren, der er tættest på klienten i netværksforstand, blive brugt. Som et resultat er de fleste af domænenavnssystemets fysiske servere nu placeret uden for USA.

Rodeserverne på domænenavnsystemet kan også bruges lokalt, f.eks. På internetudbyders netværk. De skal synkroniseres med det amerikanske handelsministeriums rodzonefil som anbefalet af ICANN . Sådanne servere er ikke alternative DNS- servere, men en lokal variation af rodserverne fra A til M.

EDNS 0 ( RFC 2671) udvidelse tillader brug af en større pakke størrelse, dens support anbefales til både IPv6 og DNSSEC .

Rootserver sikkerhed

Rootservere spiller en vigtig rolle i Domain Name System ( DNS ). Hvis en eller få af dem ikke reagerer, fordeles belastningen på de resterende servere. Hvis ingen af dem kunne svare på anmodninger, ville domænenavne gradvist blive utilgængelige, da informationen i cacherne udløb, dvs. omkring 2% pr. Times nedetid.

Muligheden for en fejl, der vil påvirke alle serverne, er begrænset af mangfoldigheden af de anvendte softwareversioner: BINDv8, BINDv9 og NSD. Den hardware, som serverne fungerer på, er forskellig.

Risikoen for denial of service-angreb mindskes af antallet af anycast-servere. Unicast-adressen på de fleste servere offentliggøres ikke for at undgå målrettede angreb. Det er ikke ualmindeligt, at en af serverne udsættes for et denial of service-angreb, uden at dette mærkbart påvirker udførelsen af DNS som helhed.

Nogle store angreb har dog forekommet XXI th århundrede:

2002 angreb

Det 21. oktober 2002, var den fulde DNS- rod genstand for et stort angreb i en time, hvor de tretten servere A til M blev målrettet. Under dette angreb så syv ud af tretten servere, at deres ydelse blev forringet på grund af en strøm på 100.000 til 200.000 anmodninger pr. Sekund til hver af serverne. Angrebet forårsagede imidlertid ikke større forstyrrelser i det globale netværk, hvilket viser systemets robusthed. Ifølge administrerende direktør for Verisign, som administrerer to rodservere, kunne alle anmodninger have været håndteret af en enkelt server.

Angrebet blev udført ved hjælp af DDoS- metoden ( denial of service ). Hackerne var i stand til, takket være en meget stor maskinpark, at generere et antal anmodninger to til tre gange større end belastningen på de tretten målrettede servere, dvs. fyrre gange den sædvanlige mængde anmodninger.

Det anycast systemet blev oprettet efter dette angreb at neutralisere DoS typen angreb.

2007 angreb

Det 6. februar 2007, blev serverne F, G, L og M angrebet i 24 timer fra kl. 10:00 UTC . G og L blev alvorligt ramt, mens F og M rapporterede om en usædvanlig ladning. Virkningen på M blev mindsket takket være anycast.

Kilden viser sig at være et botnet på 5.000 maskiner primært baseret i Sydkorea og instrueret fra USA .

2015 angreb

November 30, 2015 (06:50 UTC til 09:30 UTC) og 1 st december 2015 (05:10 UTC til 06:10 UTC), har de 13 root-servere været to angreb DDoS, der forårsager timeouts på rod-servere B, C, G og H. Ca. 5 millioner anmodninger blev sendt pr. Sekund til servere med to unikke domæner, der forårsagede angrebet, en for hvert angreb. Ifølge rapporten fra root-servers.org oplevede tre af de tretten rodservere afmatninger, men indvirkningen på Internettet som helhed var begrænset.

Rodzone

Rodzonefilen er offentligt tilgængelig. Det er ret lille (i størrelsesordenen 2.1MB ) og indeholder 1.531 topdomænedelegationer , 7.295 navneservere, 4.265 A-poster og 3.641 AAAA-poster fra april 2019.

DNSSEC RRSIG- signaturer blev føjet til rodfilerne i juli 2010. Den 11. oktober 2018 blev Root Zone Key Signing Key ( KSK ) ændret med succes af ICANN . I april 2019 blev 1.388 af alle 1.531 topdomæner til stede underskrevet med DNSSEC.

Alternative hierarkier

Det er muligt at oprette et alternativt DNS- hierarki med et sæt alternative rodservere . En server, der ønsker at bruge den, skal have listen over rodservere til dette alternative DNS- hierarki .

Disse hierarkier kan definere andre topdomæner. Disse domæner er ikke tilgængelige for klienter, der ikke bruger dette sæt servere. Der er også muligheden for, at et topdomæne vil blive defineret forskelligt mellem alternative hierarkier.

Blandt disse alternative hierarkier kan vi citere:

- ORSN ( tommer ) ,

- OpenNIC ,

- Unifiedroot,

- AlterNIC (en) , som ophørte med sine aktiviteter i1997,

- eDNS , lukket i1998.

Den Internet Architecture Board (IAB) udtrykt i RFC 2826 behovet for at opretholde en enkelt hierarki for at sikre sammenhængen i internet-netværk.

Peer-to-peer alternative hierarkier

Forskellige peer-to-peer- netværkssystemer er også oprettet med det formål at tilbyde et levedygtigt alternativ og samtidig reducere infrastrukturomkostningerne, herunder:

- CoDoNS , udviklet ved Cornell University

- GNU Name System (GNS), der bruges af GNUnet- netværket med topdomænet.gnu

- Kadnode , baseret på Kademlia- distribuerede hash-tabelprotokol

- Namecoin , baseret på Bitcoin , bruger topdomænet.bit

- OddDNS; forladt projekt i2012.

Se også

Relaterede artikler

eksterne links

- Root Server Technical Operations Association

- “ Advisory Committee for DNS Root Server System ” ( Arkiv • Wikiwix • Archive.is • Google • Hvad skal jeg gøre? ) (Adgang til 8. april 2013 )

- Bogske forespørgsler modtaget på rodserverne

Noter og referencer

Bemærkninger

- 128.9.0.107 før29. januar 2004(da) “ Ny IPv4-adresse til b.root-servers.net ” (adgang til 28. juni 2018 ) . Derefter 192.228.79.201 indtil 10. august 2017 (da) “ B root ipv4-adresse omnummereret ” (adgang til 13. marts 2019 )

- 128.8.10.90 før3. januar 2013(da) “D-Root ændrer sin IPv4-adresse den 3. januar 2013” (version af 3. februar 2014 på internetarkivet ) .

- I modsætning til andre rodforfattere reagerer "G Root" ikke på pings .

- 128.63.2.53 før1 st december 2015(da) " [DNSOP] Forhåndsmeddelelse - H-root-adresseændring 1. december 2015 " ,31. august 2015(adgang til 28. juni 2018 ) .

- 198.41.0.10 førNovember 2002.

- 198.32.64.12 før1 st november 2007(en) " Advisory -" L Root "skifter IP-adresse 1. november " ,24. oktober 2007(adgang til 28. juni 2018 ) .

Referencer

- (i) Duane Wessels og Marina Fomenkov, " Wow, det er en masse af pakker " [PDF] på measurement-factory.com ,2003(adgang til 29. juni 2018 ) .

- (in) Anmodning om kommentarer nr . 4697 .

- (da) Daniel Karrenberg, “ DNS- rodnavneservere Ofte stillede spørgsmål ” , på Internetsamfundet ,september 2007(adgang til 29. juni 2018 ) .

- (in) "in- addr.arpa-overgang " på ICANN (adgang til 29. juni 2018 ) .

- (in) " Ofte stillede spørgsmål om videobåndoptagere " på ICANN (adgang til 28. juni 2018 ) .

- (i) " IANA - Root Servers " på IANA (adgang til 29. juni 2018 ) .

- (in) " root-servers.org "

- (i) Kim Davies, " Der er ikke 13 rodservere " på IANA ,15. november 2007(adgang til 29. juni 2018 ) .

- AS og root-servers.org IPv4 / v6- adresse besøgt den 22. august 2018.

- (in) " Sådan fungerer Verisign Internet Root Servers - Verisign " på root-servers.org (adgang til 28. juni 2018 ) .

- (in) " B Root " på root-servers.org (adgang 28. juni 2018 ) .

- (in) " Root Server Technical Operations Assn " på root-servers.org (adgang 28. juni 2018 ) .

- (in) " C-Root Homepage " på root-servers.org (adgang 28. juni 2018 ) .

- (in) " C Root YAML " [yml] (adgang til 28. juni 2018 ) .

- (in) " D-Root home " på root-servers.org (adgang til 28. juni 2018 ) .

- (in) " D Root YAML " [yml] (adgang til 28. juni 2018 ) .

- (i) " E.root-servers.net " på root-servers.org (adgang 28. juni 2018 ) .

- (in) " F Root - Internet Systems Consortium " , på root-server.org (adgang til 22. august 2018 ) .

- (in) " F Root YAML " [yml] (adgang til 28. juni 2018 ) .

- (in) " DISA-G-Root " på DISA (adgang til 28. juni 2018 ) .

- (in) " H.ROOT-SERVERS.NET STATISTICS " på root-servers.org (adgang til 28. juni 2018 ) .

- (in) " H Root YAML " [yml] (adgang 28. juni 2018 ) .

- (in) " i.root-servers.net - Netnod " på Netnod (in) (adgang til 28. juni 2018 ) .

- (in) " I Root YAML " [yml] (adgang til 28. juni 2018 ) .

- (in) " Historie og fakta om J-Root Server - Verisign " på root-servers.org (adgang til 28. juni 2018 ) .

- (in) " J Root YAML " (adgang til 28. juni 2018 ) .

- (in) " K-root - Réseaux IP Européens Network Coordination Center " om RIPE NCC (adgang 28. juni 2018 ) .

- (in) " K Root YAML " (adgang til 28. juni 2018 ) .

- (in) " ICANN Managed Root Server - DNS ICANN Engineering " på ICANN (adgang 28. juni 2018 ) .

- (in) " The Root YAML " (adgang til 28. juni 2018 ) .

- (in) " M-Root DNS Server " på root-servers.org (adgang til 28. juni 2018 ) .

- (in) " M Root YAML " (adgang 28. juni 2018 ) .

- (in) Anmodning om kommentarer nr . 1035 .

- ftp://rs.internic.net/domæne/

- (in) Anmodning om kommentarer nr . 2671 .

- jf. ISOC, tiden til at leve for TLD- delegationer er to dage.

- (in) " Nameserver DoS Attack October 2002 " om Center for Anvendt Internet-dataanalyse ,2002(adgang til 28. juni 2018 ) .

- (in) Paul Vixie , " Begivenheder fra 21. oktober 2002 » [txt] , på root-servers.org ,24. november 2002(adgang til 28. juni 2018 ) .

- (in) " Faktaark - Rootserverangreb er 6. februar 2007 " [PDF] på ICANN ,1 st marts 2007(adgang til 28. juni 2018 ) .

- (in) John Kristoff, " Feb 2007 6/7 DNS Attack Recap » [PDF] på dns-oarc.net ,2007(adgang til 28. juni 2018 ) .

- “Et DDoS-angreb målrettet rødderne på Internettet,” Émilie Dubois, linformatique.org , 10. december 2015 (adgang til 12. december 2015).

- "Telegrammer: TV5-Monde beskyttet af Airbus DS, Internet under kontrol af DDoS, Valls er ikke imod offentlig WiFi, Orange Luxembourg og Mobistar interconnect" , silicon.fr, 9. december 2015 (hørt 12. december 2015).

- (in) " Begivenheder fra 2015-11-30 ' , http://root-servers.org , 4. december 2015 (adgang til 12. december 2015).

- “DDoS Attack bringer tre DNS- rodservere offline , ” Pieterjan Van Leemputten, levif .be , 9. december 2015 (adgang 12. december 2015).

- " Index of / domænenavn " på internic.net (tilgængelige på en st april 2021 ) .

- ISC roser et vigtigt skridt fremad med sikring af domænenavnsystemet , ISC, 15. juli 2010

- " Succesfuldt væddemål for den første rollover af KSK " , på www.icann.org (adgang til 22. oktober 2018 )

- (in) Anmodning om kommentarer nr . 2826 .

- (in) " Bikubekodoner " (adgang til 28. juni 2018 ) .

- (in) " GNU Name System " (adgang til 27. juni 2018 ) .

- (in) " GitHub - mwarning / KadNode: P2P DNS tilfreds med Key og PKI crypto key support. DynDNS alternativ ” , på GitHub (adgang til 28. juni 2018 ) .

- (in) "DNS Namecoin - DotBIT Project" (version af 16. december 2013 på internetarkivet )

- Vincent Hermann, " ODDNS ønsker at sætte en stopper for klassisk DNS og dets potentielle censur " , på Next INpact ,6. april 2012(adgang til 27. juni 2018 ) .

- (i) Christian Grothoff, " Hvordan sammenligner GNS sig med ODDNS? » , På gnunet.org ,2012(adgang til 27. juni 2018 ) .